苹果公司通过其网站(apple.com & investor.apple.com)定期向投资者更新财务报告、美国证券交易委员会(SEC)文件、公司治理信息以及股东大会详情。 这些信息包括关于未来表现的“前瞻性声明”,例如股息支付和商业计划。然而,这些声明受到重大风险和不确定性的影响——包括经济状况、竞争压力、技术故障、法律问题和全球事件——这意味着实际结果可能有所不同。 投资者应查阅苹果公司向美国证券交易委员会(SEC)提交的文件,特别是Form 10-K和10-Q报告中的“风险因素”和“管理层讨论与分析”部分,以全面了解潜在影响。苹果公司不承诺更新这些前瞻性声明。 苹果公司成立于1984年,是全球技术领域的领导者,以iPhone、Mac和Apple Watch等产品以及Apple Music和iCloud等服务而闻名。

每日HackerNews RSS

## PlanetScale推出5美元/月入门套餐 PlanetScale正在降低入门门槛,为Postgres数据库推出一种新的单节点、非高可用(非HA)模式。 以前起步价为30美元/月,为3节点集群,用户现在可以以每月5美元的价格开始使用新的“PS-5”节点——非常适合开发、测试和非关键应用。 此举响应了用户对更经济实惠选项的频繁请求,允许开发者利用PlanetScale的质量和功能,例如Insights,而无需预先支付高可用成本。 用户可以根据需要垂直扩展单个节点。 新的定价结构包括各种PS-10选项,适用于单节点和现有的3节点HA配置,价格从5美元到39美元/月不等。 PlanetScale强调,这使得公司可以从小规模开始,无缝扩展,避免在发展过程中出现紧张的紧急迁移。 感兴趣的用户可以注册接收发布通知[此处](原文未提供链接)。

你需要启用 JavaScript 才能运行此应用。

## tweakcc:个性化你的Claude Code体验

tweakcc是一个用于定制Claude Code的命令行工具,现在在2.0.0版本中加入了完整的系统提示词自定义功能。用户可以通过自定义主题(使用HSL/RGB颜色选择器)、独特的思考动词和动画、修改横幅文本以及设置用户消息样式等功能来个性化他们的体验。它还允许移除输入框边框并调整上下文限制。

tweakcc通过修补Claude Code的`cli.js`文件工作,并将自定义设置存储在配置文件 (~/.tweakcc 或 $XDG_CONFIG_HOME/tweakcc) 中,并在更新后重新应用它们。它支持各种Node.js版本管理器和安装方法(npm、yarn等),但不支持原生安装。

该工具包含`cli.js`文件的备份功能,并提供潜在损坏问题的故障排除步骤。它还提供重置系统提示词的指导。 此外还提到了几个相关的状态栏工具:`ccstatusline`、`claude-powerline`、`CCometixLine`和`cc-statuslines`。

使用`npx tweakcc`运行或全局安装以方便访问。

## 使用 gVisor 的沙盒化 GitHub Actions

这个 GitHub Action `geomys/sandboxed-step` 通过在 gVisor 沙盒中运行命令来增强工作流的安全性。即使具有只读权限的标准 GitHub Actions,也容易受到缓存中毒的影响,并且缺乏步骤之间的真正隔离——所有步骤都在同一虚拟机上以 root 权限运行。此 action 解决了这些问题,为执行潜在的不受信任的代码(例如获取最新的依赖项)提供了一个更安全的环境。

该沙盒利用 Ubuntu-24.04 根文件系统,并提供对 `GITHUB_WORKSPACE`(默认情况下非持久化)、主机网络和环境变量的访问。它以与 runner 相同的用户身份运行,具有 sudo 访问权限,并且可以只读访问通过 `setup-*` actions 安装的工具。

**主要特性与安全注意事项:**

* **凭证保护:** 该 action *要求* 在 `actions/checkout` 中禁用凭证持久化 (`persist-credentials: false`),以防止 token 泄露。

* **持久化:** 可以使用 `persist-workspace-changes: true` 持久化工作区更改,但由于安全风险,不建议这样做。

* **不可变发布:** 使用 GitHub 的不可变发布来确保标签安全。

此 action 提供了一个重要的安全层,对于处理外部依赖项和潜在供应链攻击的 CI/CD 管道尤其有价值。

## 使用 gVisor 的沙盒化 GitHub Actions

这个 GitHub Action `geomys/sandboxed-step` 通过在 gVisor 沙盒中运行命令来增强工作流的安全性。即使具有只读权限的标准 GitHub Actions,也容易受到缓存中毒的影响,并且缺乏步骤之间的真正隔离——所有步骤都在同一虚拟机上以 root 权限运行。此 action 解决了这些问题,为执行潜在的不受信任的代码(例如获取最新的依赖项)提供了一个更安全的环境。

该沙盒利用 Ubuntu-24.04 根文件系统,并提供对 `GITHUB_WORKSPACE`(默认情况下非持久化)、主机网络和环境变量的访问。它以与 runner 相同的用户身份运行,具有 sudo 访问权限,并且可以只读访问通过 `setup-*` actions 安装的工具。

**主要特性与安全注意事项:**

* **凭证保护:** 该 action *要求* 在 `actions/checkout` 中禁用凭证持久化 (`persist-credentials: false`),以防止 token 泄露。

* **持久化:** 可以使用 `persist-workspace-changes: true` 持久化工作区更改,但由于安全风险,不建议这样做。

* **不可变发布:** 使用 GitHub 的不可变发布来确保标签安全。

此 action 提供了一个重要的安全层,对于处理外部依赖项和潜在供应链攻击的 CI/CD 管道尤其有价值。

Go 1.21 引入了一项功能,允许自动下载和使用较新的工具链,以简化新功能的采用。然而,这引发了关于潜在供应链攻击(通过恶意二进制文件)的安全担忧。 为了解决这些问题,Go 项目实现了可以从源代码可重复构建的工具链——始终生成相同的输出——并在公共的“Go 校验和数据库”中发布这些构建的校验和。这允许验证下载的二进制文件是否与从源代码构建的文件匹配。 认识到需要独立验证,开发者 Filippo Valsorda 创建了“Source Spotter”,一个审计工具,它通过从源代码构建工具链并将其校验和与数据库进行比较,持续验证工具链的可重复性。到目前为止,Source Spotter 已经成功复现了超过 2,672 个工具链。 Valsorda 使用较旧的、经过独立验证的工具链启动了该过程,现在利用先前验证的二进制文件。虽然出现了一些挑战(例如 macOS 上的签名剥离和细微的构建不一致),但 Source Spotter 一直如实地验证了 Go 对透明度和可重复性的承诺,从而显著增强了 Go 生态系统的安全性。该项目不断发展,正在探索基于 Git 的验证以增加安全性。

关于按住版权联系我们创作者广告开发者条款隐私政策和安全性YouTube的工作原理测试新功能© 2025 Google LLC

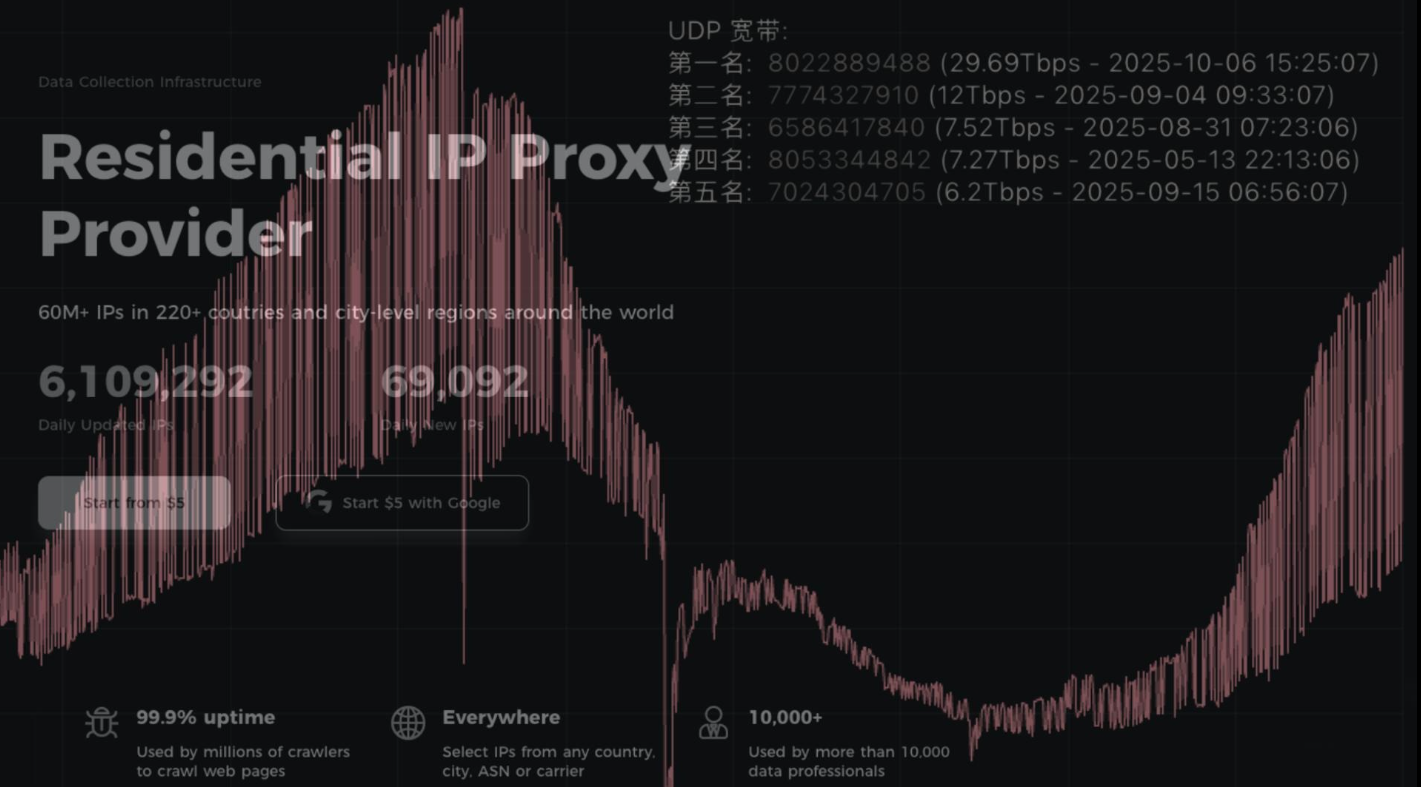

## Aisuru僵尸网络:从DDoS到数据收集

Aisuru僵尸网络最初以大规模DDoS攻击而闻名,峰值接近每秒30太比特,现在已将其重点转向一项更有利可图的业务:将其70万多台受感染的物联网设备作为住宅代理出租。 代理数量的激增正在助长大规模数据收集,主要用于训练人工智能(AI)模型。

这些代理允许网络犯罪分子和数据抓取者匿名化其流量,伪装成合法用户并逃避检测,同时从网站收集数据。 代理网络的增长是“疯狂的”,一些供应商近几个月的容量增加了10-200倍。 Luminati/Bright Data和IPidea(以“HK Network”运营,拥有众多子品牌)等主要参与者主导着市场。

这种转变正在破坏用户的互联网服务,因为受感染设备产生的大量流量可能会使网络过载。 美国和欧洲的当局正在调查中,互联网服务提供商正在共享黑名单。 僵尸网络的运营商甚至在其恶意软件中嵌入了一句嘲讽——对域名“fuckbriankrebs[.]com”的请求。

最终,Aisuru体现了一种日益增长的趋势:僵尸网络正在超越破坏,成为蓬勃发展的人工智能行业对数据无止境需求的的关键基础设施,引发了对数据隐私和互联网稳定性的担忧。

## Aisuru僵尸网络:从DDoS到数据收集

Aisuru僵尸网络最初以大规模DDoS攻击而闻名,峰值接近每秒30太比特,现在已将其重点转向一项更有利可图的业务:将其70万多台受感染的物联网设备作为住宅代理出租。 代理数量的激增正在助长大规模数据收集,主要用于训练人工智能(AI)模型。

这些代理允许网络犯罪分子和数据抓取者匿名化其流量,伪装成合法用户并逃避检测,同时从网站收集数据。 代理网络的增长是“疯狂的”,一些供应商近几个月的容量增加了10-200倍。 Luminati/Bright Data和IPidea(以“HK Network”运营,拥有众多子品牌)等主要参与者主导着市场。

这种转变正在破坏用户的互联网服务,因为受感染设备产生的大量流量可能会使网络过载。 美国和欧洲的当局正在调查中,互联网服务提供商正在共享黑名单。 僵尸网络的运营商甚至在其恶意软件中嵌入了一句嘲讽——对域名“fuckbriankrebs[.]com”的请求。

最终,Aisuru体现了一种日益增长的趋势:僵尸网络正在超越破坏,成为蓬勃发展的人工智能行业对数据无止境需求的的关键基础设施,引发了对数据隐私和互联网稳定性的担忧。

## Microsoft 365 中管理 Copilot 此信息适用于与 Microsoft 帐户一起使用的 Microsoft 365 应用程序(如 Outlook.com)。Copilot 可以在 Word、Excel、PowerPoint 和 Outlook 中禁用,但方法各不相同。 在 Word、Excel 和 PowerPoint(Windows 和 Mac – 2412/2501 版本及更高版本)中,使用应用程序设置中的“启用 Copilot”复选框(文件 > 选项 > Copilot,或应用程序菜单 > 首选项 > 写作和校对工具 > Copilot)。此设置是每个应用程序和每个设备的。 Outlook 使用“启用 Copilot”切换按钮,可通过快速设置(Android、iOS、Mac)或设置(Web、新 Windows Outlook)访问。此设置将在使用相同帐户登录的所有设备上同步。 如果“启用 Copilot”复选框不可用,则可以通过帐户隐私设置(文件 > 帐户 > 帐户隐私 > 管理设置,或应用程序菜单 > 首选项 > 个人设置 > 隐私)禁用 Copilot,但这也会禁用其他功能,如建议的回复和设计器。 更改后请务必重启应用程序。目前,Copilot 无法在 Word、Excel 或 PowerPoint 的 iOS、Android 或 Web 版本中关闭。