## 反向传播的“泄漏抽象”

斯坦福大学的CS231n深度学习课程有意要求学生使用NumPy从头开始实现反向传播,尽管像TensorFlow这样的框架中已经提供了自动微分。这不仅仅是智力练习,而是为了理解一种“泄漏抽象”。反向传播并非神奇的过程——仅仅堆叠层并不能保证成功。

核心问题在于,在反向传播过程中可能会出现不易察觉的微妙问题,除非对其有深入的理解。例如,sigmoid/tanh激活函数导致的梯度消失(由于饱和),ReLU神经元“死亡”(神经元陷入非激活状态),以及RNNs中的梯度爆炸。即使是看似合理的做法,例如在深度Q网络中使用梯度裁剪,如果应用不当也可能引入错误。

理解反向传播能够让开发者预测并调试这些问题,从而选择合适的初始化方法、激活函数和损失函数。忽略其底层机制会让人容易出现意外故障,并阻碍有效的网络构建和调试。虽然框架可以自动化这个过程,但对它*如何*工作有扎实的理解对于真正掌握深度学习至关重要。

## 反向传播的“泄漏抽象”

斯坦福大学的CS231n深度学习课程有意要求学生使用NumPy从头开始实现反向传播,尽管像TensorFlow这样的框架中已经提供了自动微分。这不仅仅是智力练习,而是为了理解一种“泄漏抽象”。反向传播并非神奇的过程——仅仅堆叠层并不能保证成功。

核心问题在于,在反向传播过程中可能会出现不易察觉的微妙问题,除非对其有深入的理解。例如,sigmoid/tanh激活函数导致的梯度消失(由于饱和),ReLU神经元“死亡”(神经元陷入非激活状态),以及RNNs中的梯度爆炸。即使是看似合理的做法,例如在深度Q网络中使用梯度裁剪,如果应用不当也可能引入错误。

理解反向传播能够让开发者预测并调试这些问题,从而选择合适的初始化方法、激活函数和损失函数。忽略其底层机制会让人容易出现意外故障,并阻碍有效的网络构建和调试。虽然框架可以自动化这个过程,但对它*如何*工作有扎实的理解对于真正掌握深度学习至关重要。

每日HackerNews RSS

## Shed:简化的数据库模式管理 Shed 是一款 CLI 工具,旨在简化 ETL 项目及其他项目的数据库模式管理。它利用 SQLModel ORM 和 Alembic 迁移,无需原始 SQL 模式定义。 主要功能包括: * **模式管理:** 使用 Python 模型轻松管理数据库模式。 * **自动 JSON Schema 导出:** 从 Pydantic 模型 (v2) 生成 JSON schema 用于数据验证 – 适用于 LLM 输出验证。 * **项目结构:** 创建标准化的项目布局,包含用于迁移和模型的专用文件夹。 * **环境配置:** 支持开发 (SQLite) 和生产 (PostgreSQL) 数据库的独立配置。 * **Alembic 封装器:** 简化 Alembic 命令,如 `revision` 和 `migrate`。 Shed 通过自动生成必要配置文件来简化 Alembic 设置,使开发人员和数据工程师能够专注于模型定义和数据管道。安装使用 `uv` 或 `pipx` 即可。

客户端挑战:您的浏览器已禁用 JavaScript。请启用 JavaScript 以继续。网站的必要部分无法加载。这可能是由于浏览器扩展、网络问题或浏览器设置造成的。请检查您的连接,禁用任何广告拦截器,或尝试使用不同的浏览器。

## Linux 与 Active Directory 集成:摘要 本文档详细介绍了一种轻量级的 Linux 系统与 Active Directory (AD) 集成方法,仅用于身份验证,不包括 GPO 或打印服务等功能。该过程涉及几个关键步骤: **1. 准备:** 为了与 `adcli` 等工具兼容,建议将主机名设置为大写 FQDN。 **2. 包安装:** 必需的软件包包括 `krb5-users`、`adcli`、`realmd`、`sssd`、OpenLDAP 客户端以及 Kerberos 和 SSSD 的 PAM 模块,以及用于 DFS 挂载的 CIFS 工具。 **3. Kerberos & 域加入:** 配置 `krb5.conf`(使用区分大小写的 realm 名称)并获取 Kerberos 票据至关重要。然后,`realmd` 会将系统加入域,利用现有的票据——如果权限不足,则会静默失败。 **4. SSSD 配置:** SSSD 处理来自 AD 的用户和组信息。提供的示例配置需要自定义,尤其要注意 Kerberos realm 条目的区分大小写。 **5. DFS 挂载:** 通过 `sec=krb5` 在 `fstab` 中挂载 DFS 共享需要修改 `/etc/request-key.conf` 或 `/etc/request-key.d/*`,将 `-t` 添加到 `cifs.upcall` 命令中,以信任 DNS 进行准确的身份验证。 作者指出由于复杂性原因,省略了通过 DFS 进行 autofs 主目录挂载,但建议使用 autofs 的“program”映射类型作为潜在解决方案。 域管理员密码的安全凭证管理(例如 Hashicorp Vault)也被强调为重要事项。

## 效应系统:批判性讨论 这段对话是语言设计师Emmett和Pratik关于将效应系统整合到通用编程语言中的利弊探讨。效应系统——例如Unison、Koka和Flix中的系统——通过类型注解和效应处理程序提供了一种跟踪和管理副作用(例如网络访问、I/O)的方式,但其实用价值备受争议。 Pratik挑战了效应系统能固有地提高可测试性的说法,认为依赖注入可以实现类似的结果,并且许多测试改进依赖于纪律(例如避免全局变量),而不是类型系统本身。他指出Flix的可测试性更多地来自于禁止全局变量,而不是其效应系统。安全性优势也受到质疑,因为攻击者经常绕过预期的限制。 虽然效应系统能够实现用户自定义的控制流(async/await、异常),但Pratik认为这并不总是优势,可能会使调试复杂化。一个关键点是,断言作为一种重要的测试工具,由于运行时行为(终止与请求中止)的需求冲突,在使用效应系统时会变得有问题。 最终,双方都同意效应系统对*研究*以及潜在的核心语言基础设施很有价值,但其对生产语言的广泛益处尚不明确。这段对话强调,许多归功于效应系统的优势可以通过替代语言特性或编码实践来实现。

## LM8560:一代闹钟的心脏

从20世纪80年代中期到2010年代,LM8560集成电路几乎是所有带有数字LED显示屏的数字闹钟和时钟收音机的核心。从廉价品牌到索尼,这款来自三洋的低成本芯片彻底改变了市场,使数字时钟变得实惠。与早期昂贵的荧光显示屏或复杂的石英电路不同,LM8560只需计算交流电的周期(50或60赫兹)来计时,从而无需校准。

它的简单性是它的优势——它是一款逻辑芯片,而不是一个编程的微控制器,这意味着它非常耐用。虽然现代时钟使用微控制器,但它们不一定提供更多功能。尽管三洋已经停止生产,但LM8560今天仍在(并被)在中国制造。

除了基本的计时功能外,LM8560还具有“隐藏”功能,例如显示秒数和以独特的方式重置闹钟。然而,它对交流电频率的依赖意味着准确性会有所差异,但通常可以忽略不计。尽管存在局限性,但它的寿命仍然令人瞩目。

由于其特殊的双工显示要求,LM8560并不适合业余爱好者,但它仍然是巧妙工程的证明。随着LCD显示屏占据主导地位,这些时钟正在逐渐消失,但对于许多人来说,LM8560代表着可靠、持久的电子历史的一部分。

## LM8560:一代闹钟的心脏

从20世纪80年代中期到2010年代,LM8560集成电路几乎是所有带有数字LED显示屏的数字闹钟和时钟收音机的核心。从廉价品牌到索尼,这款来自三洋的低成本芯片彻底改变了市场,使数字时钟变得实惠。与早期昂贵的荧光显示屏或复杂的石英电路不同,LM8560只需计算交流电的周期(50或60赫兹)来计时,从而无需校准。

它的简单性是它的优势——它是一款逻辑芯片,而不是一个编程的微控制器,这意味着它非常耐用。虽然现代时钟使用微控制器,但它们不一定提供更多功能。尽管三洋已经停止生产,但LM8560今天仍在(并被)在中国制造。

除了基本的计时功能外,LM8560还具有“隐藏”功能,例如显示秒数和以独特的方式重置闹钟。然而,它对交流电频率的依赖意味着准确性会有所差异,但通常可以忽略不计。尽管存在局限性,但它的寿命仍然令人瞩目。

由于其特殊的双工显示要求,LM8560并不适合业余爱好者,但它仍然是巧妙工程的证明。随着LCD显示屏占据主导地位,这些时钟正在逐渐消失,但对于许多人来说,LM8560代表着可靠、持久的电子历史的一部分。

注意:

需要JavaScript才能查看此网站。

原因:

服务器性能显著提升。

强大的增量搜索。

此网站使用了旧版浏览器不可用的功能。

注意:

需要JavaScript才能查看此网站。

原因:

服务器性能显著提升。

强大的增量搜索。

此网站使用了旧版浏览器不可用的功能。

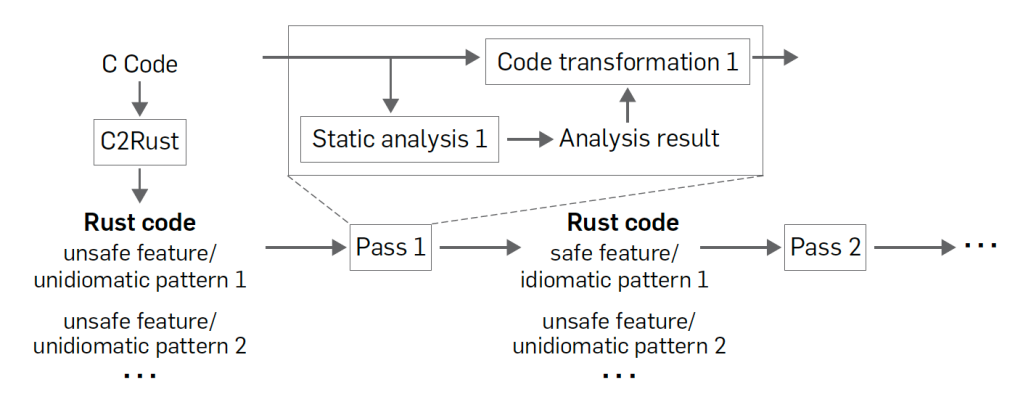

## C到Rust迁移:增强系统可靠性

用C编写的遗留系统正越来越多地迁移到Rust,以提高可靠性和安全性,考虑到C本身存在内在的漏洞,例如内存错误(导致微软代码库中约70%的问题)。Rust通过其所有权系统提供强大的安全保证,防止诸如缓冲区溢出之类的常见错误。虽然存在像C2Rust这样的自动翻译器,但它们通常生成的代码虽然语法正确,但并未完全利用Rust的功能,从而导致不安全且不符合惯例的代码。

当前研究的重点是使用静态分析来完善这些翻译,用安全的Rust等效项替换不安全的C功能,并提高代码可读性。在解决标量指针、锁和联合类型等问题方面已经取得进展,但在数组处理、文件/子进程交互以及void指针参数方面仍然存在挑战。

大型语言模型(LLM)在C到Rust翻译方面的最新进展也显示出希望,但由于生成的错误,通常需要进行广泛的检查和修复。结合静态分析来*指导*LLM翻译是一种很有前景的未来方向。 持续的研究,包括DARPA的翻译计划等,旨在自动化此过程,并在关键遗留系统中释放Rust安全特性的优势。

## C到Rust迁移:增强系统可靠性

用C编写的遗留系统正越来越多地迁移到Rust,以提高可靠性和安全性,考虑到C本身存在内在的漏洞,例如内存错误(导致微软代码库中约70%的问题)。Rust通过其所有权系统提供强大的安全保证,防止诸如缓冲区溢出之类的常见错误。虽然存在像C2Rust这样的自动翻译器,但它们通常生成的代码虽然语法正确,但并未完全利用Rust的功能,从而导致不安全且不符合惯例的代码。

当前研究的重点是使用静态分析来完善这些翻译,用安全的Rust等效项替换不安全的C功能,并提高代码可读性。在解决标量指针、锁和联合类型等问题方面已经取得进展,但在数组处理、文件/子进程交互以及void指针参数方面仍然存在挑战。

大型语言模型(LLM)在C到Rust翻译方面的最新进展也显示出希望,但由于生成的错误,通常需要进行广泛的检查和修复。结合静态分析来*指导*LLM翻译是一种很有前景的未来方向。 持续的研究,包括DARPA的翻译计划等,旨在自动化此过程,并在关键遗留系统中释放Rust安全特性的优势。