## Eclipse Collections 与原始类型:总结 Eclipse Collections 故意缺乏某些原始类型的集合类型(如 `BiMap` 或原始类型的 `SortedSet`),这是出于设计选择和关注解决*实际*需求的结果。 值得注意的是,它避免了 `BooleanMap` 类型,尽管 Java 在 `partitioningBy()` 等方法中使用 `Map<Boolean, V>`,但仍认为它们是一种设计异味。 相反,Eclipse Collections 提倡使用 `Pair` 类型(包括原始类型/对象组合,如 `IntObjectPair`)作为 `BooleanMap` 的更安全替代方案。 该库在 Java lambda 出现*之前*(自 2012 年以来)就支持原始类型集合,并具有丰富的 API。 然而,Java 缺乏针对原始类型的泛型——这一特性可能随着 Project Valhalla 的到来而实现——阻碍了对原始类型的完全 lambda 支持。 为了不等待,Eclipse Collections 实现了诸如 `Procedure` 之类的函数式接口来处理原始类型。 Eclipse Collections 提供广泛且无与伦比的原始类型集合支持,包括可变性/不可变性选项和 lambda 集成,在十多年前就解决了这些挑战。 作者鼓励开发者*现在*就利用可用的工具,而不是等待未来的语言特性。 博客、代码练习和书籍“Eclipse Collections Categorically”等资源可供进一步学习。

每日HackerNews RSS

## 美国在加勒比海军事集结,暗示可能对委内瑞拉采取行动 路透社调查显示,美国在加勒比海地区,特别是波多黎各和美属维尔京群岛附近,进行了大规模军事集结,暗示可能正在为对委内瑞拉采取行动做准备。 这次活动是自1994年以来,与灾难救援无关的最大规模军事部署,包括重新激活前罗斯福路海军基地——正在进行跑道和设施升级——以及加强民用机场。 自8月以来,美国已向该地区部署了至少13艘军舰、五艘支援船只、一艘核潜艇、战斗机和间谍飞机。 关键船只包括驱逐舰、两栖攻击舰和被认为支援特种部队的“海洋贸易者”号(MV Ocean Trader)。 观察到增加了货运飞机(C-17)和间谍飞机(P-8“海神”)的飞行,以及委内瑞拉海岸附近的超音速轰炸机飞行。 虽然白宫以打击毒品为由,但专家认为此次集结旨在向委内瑞拉马杜罗政权施压。 这些升级和部署使美国有可能在委内瑞拉境内开展行动,特朗普总统也暗示了这种可能性。 五角大楼对此未作评论。

## HyperRogue:概要 HyperRogue 是一款独特的类roguelike冒险游戏,背景设定在一个基于**双曲几何**的奇异世界——在这里,空间的规则被令人愉悦地打破。作为一名孤独的冒险者,你将探索超过70个动态生成的世界,每个世界都充满独特的宝藏、怪物和地形。 核心目标是找到传奇的Yendor之球,但你也可以专注于收集宝藏和掌握每个土地。游戏玩法灵感来自类roguelike游戏、埃舍尔的艺术和益智游戏,具有策略性移动和具有挑战性的战斗。 HyperRogue 的独特之处在于其非欧几里得世界。 预计会看到发散的平行线、角度小于180度的三角形,以及熟悉的路径意外扭曲带来的迷失感。 无需几何知识——游戏通过探索来*教授*它! 除了主线任务外,HyperRogue 还提供多种模式,包括射击游戏选项以及几何变化(欧几里得、球形等),以及难度设置和挑战,供经验丰富的玩家体验。 它是一款引人入胜的游戏,一种教育工具,甚至是一个数学艺术平台。

## URL 的被忽视的力量

最近一次从单个 URL 重建 PrismJS 配置的经历,凸显了 URL 作为状态管理工具的常常被低估的力量。与其仅仅依赖复杂的前端状态解决方案,URL 可以优雅地存储和共享应用程序状态——这是自网络诞生以来就内置的功能。

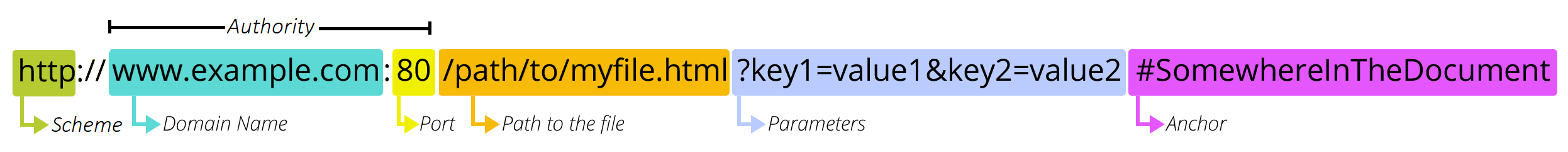

URL 不仅仅是地址;它们是接口,提供可共享性、可书签性和深度链接能力。URL 的不同部分——路径段、查询参数和锚点——可以编码不同类型状态,从分层导航到过滤器和特定内容部分。像文本片段这样的现代功能进一步增强了这种能力。

有效的 URL 设计涉及周到地决定*要*保存什么状态,确保清晰度和可预测性。好的候选者包括搜索查询、过滤器和 UI 偏好设置,而敏感数据或临时 UI 状态应避免。最佳实践包括优雅地处理默认值、节流更新,并使用 `pushState` 和 `replaceState` 尊重浏览器历史记录。

通过将 URL 视为契约,开发者可以创建具有弹性、可缓存性和用户友好性的应用程序。最终,记住 URL 可以*是*状态,而不仅仅是*指向*状态,可以释放 Web 开发中强大且常常被忽视的方面。

## URL 的被忽视的力量

最近一次从单个 URL 重建 PrismJS 配置的经历,凸显了 URL 作为状态管理工具的常常被低估的力量。与其仅仅依赖复杂的前端状态解决方案,URL 可以优雅地存储和共享应用程序状态——这是自网络诞生以来就内置的功能。

URL 不仅仅是地址;它们是接口,提供可共享性、可书签性和深度链接能力。URL 的不同部分——路径段、查询参数和锚点——可以编码不同类型状态,从分层导航到过滤器和特定内容部分。像文本片段这样的现代功能进一步增强了这种能力。

有效的 URL 设计涉及周到地决定*要*保存什么状态,确保清晰度和可预测性。好的候选者包括搜索查询、过滤器和 UI 偏好设置,而敏感数据或临时 UI 状态应避免。最佳实践包括优雅地处理默认值、节流更新,并使用 `pushState` 和 `replaceState` 尊重浏览器历史记录。

通过将 URL 视为契约,开发者可以创建具有弹性、可缓存性和用户友好性的应用程序。最终,记住 URL 可以*是*状态,而不仅仅是*指向*状态,可以释放 Web 开发中强大且常常被忽视的方面。

受一个关于英国道路交叉口视频的启发,泰丝和她的同伴开始了一个临时的万圣节服装项目:成为贝利沙信标——那些标志性的黄色顶端、黑白条纹杆,用于标记人行横道。这个想法源于泰丝喜欢用正确的名称来识别横道。

随之而来的是十个小时的忙碌,包括电路搭建、用铜片即兴制作印刷电路板,以及大量的焊接。她们的目标是制作闪烁的黄色(安全)和红色(可怕)LED灯,由AA电池供电。她们面临着元件故障和缺乏合适材料的挑战,最终使用了快干胶和电工胶带。

尽管结果粗糙简陋,她们还是完成了头饰和杆状服装。起初对不完美的完成效果感到失望,但这个独特的概念在万圣节活动中大受欢迎,使她们很容易被认出,并赢得了朋友们的欢笑。虽然她们质疑斑马线是否*真的*符合万圣节主题,但她们欣然接受了对英国道路安全设计的古怪致敬。

受一个关于英国道路交叉口视频的启发,泰丝和她的同伴开始了一个临时的万圣节服装项目:成为贝利沙信标——那些标志性的黄色顶端、黑白条纹杆,用于标记人行横道。这个想法源于泰丝喜欢用正确的名称来识别横道。

随之而来的是十个小时的忙碌,包括电路搭建、用铜片即兴制作印刷电路板,以及大量的焊接。她们的目标是制作闪烁的黄色(安全)和红色(可怕)LED灯,由AA电池供电。她们面临着元件故障和缺乏合适材料的挑战,最终使用了快干胶和电工胶带。

尽管结果粗糙简陋,她们还是完成了头饰和杆状服装。起初对不完美的完成效果感到失望,但这个独特的概念在万圣节活动中大受欢迎,使她们很容易被认出,并赢得了朋友们的欢笑。虽然她们质疑斑马线是否*真的*符合万圣节主题,但她们欣然接受了对英国道路安全设计的古怪致敬。

使现有的API变慢可以很容易地通过组合mock的Base APIs和delay选项来实现。$ mock serve -p 8000 --base example.com --delay 2000 然而,你可能只想让特定的端点变慢,而不是整个API。这可以使用中间件来实现:$ mock serve -p 8000 --base example.com --middleware ' if [ "${MOCK_REQUEST_ENDPOINT}" = "some/endpoint" ] then sleep 2 # 等待两秒 fi ' 通过最后一个例子,我们的API在localhost:8000会充当example.com的代理。所有请求都会立即得到响应,除了some/endpoint,它将有2秒的延迟。

## Sealos平台:解决关键容器镜像膨胀问题 Sealos团队面临一个关键的生产问题:由于容器镜像意外地变得过大,导致开发节点上的磁盘空间严重耗尽。最初尝试通过增加存储来解决问题,但效果不佳,这揭示了一个更深层次的问题——镜像膨胀,单个镜像已膨胀到272层,达到800GB。 调查发现根本原因是一个持续的暴力破解攻击,将过多的SSH失败尝试记录到`/var/log/btmp`。由于容器运行时的Copy-on-Write (CoW)机制,每次失败尝试都会触发不断增长的11GB日志文件的完整复制到新的镜像层中,每次提交都会导致镜像大小呈指数级增长。这进一步加剧了缺乏镜像层限制和适当日志轮转的问题。 为了解决这个问题,Sealos开发了一个自定义工具`image-manip`,用于精确删除有问题的文件,并将272层压缩成一个优化的镜像。这使镜像大小减少到仅2.05GB——390:1的压缩率。该修复消除了生产警报,显著降低了节点I/O,并降低了估计每月450美元的存储成本。 团队认识到理解容器镜像内部结构的重要性,并实施了预防措施,包括自动监控镜像大小和层数,以及配置安全的基镜像,禁用密码身份验证和日志轮转。

要使用 Mastodon 网页应用程序,请启用 JavaScript。或者,尝试为您的平台使用 Mastodon 的原生应用程序。