## Windows 命令提示符与 Linux 命令的对应关系 虽然 Linux 以其命令行功能而闻名,但 Windows 通过其命令提示符 (cmd) 提供了类似的功能。这使得在操作系统之间平滑过渡成为可能。 以下是一些关键的对应关系:过滤输出 (Linux `grep`,Windows `findstr`),使用 `tcpdump` 和 Wireshark 捕获网络流量(使用内置的 Windows SSH 客户端),检查监听端口 (`netstat` 在两者中都可用),查看文件内容 (`cat` vs. `type`),以及列出目录内容 (`ls` vs. `dir`)。 对于系统管理,Windows 提供 `tasklist`(类似于 Linux 的 `top` 或 `ps aux`)来查看进程,以及 `taskkill`(类似于 `kill`)来终止它们。可以使用 `ipconfig /all`(vs. `ifconfig`)检查网络配置,并使用 `tracert`(vs. `traceroute`)跟踪网络路由。最后,`cls` 清屏,就像 Linux 中的 `clear` 一样。 掌握这些 cmd 对应关系可以帮助用户有效地排除故障并管理系统,无论操作系统如何。

每日HackerNews RSS

此文档似乎是一个严重损坏的PDF文件。可见的文本片段表明它*可能*包含与语言处理或文本分析相关的数据,可能涉及字符编码问题和各种符号。 流数据在很大程度上无法读取,包含看似随机的字符和类似二进制的序列。尝试解码显示了一些*可能*是各种语言(包括潜在的斯堪的纳维亚语言和带重音符号的字符)的单词片段,以及大量的控制字符和编码伪影。 本质上,该文件已损坏到无法在没有专业的数据恢复工具和对PDF结构以及潜在编码方案的深入了解的情况下恢复其原始内容。根据当前状态,无法提供对其原始用途的有效摘要。

系统信息

SolveSpace 版本:

操作系统:

预期行为

程序打开。

实际行为

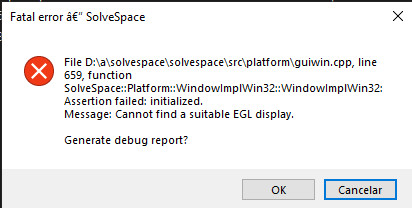

在我的 Windows 10 上打开 SolveSpace 时出现附件图片中的错误信息。

vc_redist.x86.exe 已安装。

附加信息

系统信息

SolveSpace 版本:

操作系统:

预期行为

程序打开。

实际行为

在我的 Windows 10 上打开 SolveSpace 时出现附件图片中的错误信息。

vc_redist.x86.exe 已安装。

附加信息

(Empty input provided. There is nothing to translate.)

您的请求已被阻止,原因是网络策略。请登录或在此处创建帐户以恢复浏览。如果您正在运行脚本或应用程序,请在此处注册或使用您的开发者凭据登录。此外,请确保您的User-Agent不为空,并且是独特且具有描述性的,然后重试。如果您正在提供替代的User-Agent字符串,请尝试改回默认设置,因为这有时会导致阻止。您可以在此处阅读Reddit的服务条款。如果您认为我们错误地阻止了您,或者想讨论更轻松地获取所需数据的方式,请在此处提交工单。联系我们时,请提供您的Reddit帐户以及以下代码:019d4b9e-90ab-798c-b1bc-c704bfeb8fe9。

sentence2IPv6 将你的IPv6地址转换为你可以记住的句子! 你的IPv6地址 ⎘ ⎘ IPv6地址 → 句子 编码 ⎘ 句子 → IPv6地址 解码 完整 ⎘ 简短 ⎘

## 设置与执行个人边界:界限与行动 本文概述了主动定义个人边界的重要性——分为软性、坚定性和硬性三种类型——并持续执行。大多数人是被动地运作,在界限被跨越*之后*才决定什么是可接受的,导致“偏差常态化”,界限逐渐瓦解。这可能会产生有害的后果,例如虐待关系和价值观妥协。 关键在于预先定义界限、每个级别的标准(软性作为硬性的警告),以及相应的行动。这创造了一种默认的反应,防止了合理化或延迟行动。至关重要的是,当界限被跨越时*必须*采取行动,否则该界限将毫无意义。 有效的实施包括清晰地传达这些界限并建立问责制——可能通过经济成本、值得信赖的伙伴,甚至自动化来实现。提供的例子包括回应不尊重的评论、处理工作中不道德的要求,甚至为潜在的政治不稳定做计划。最终,主动设置和执行边界可以保护福祉,并防止逐渐接受不可接受的行为。

## Claude 代码“泄露” – 一场误解

最近关于 Claude 代码源“泄露”(512,000 行!)的喧嚣很大程度上是一场误解。代码实际上并没有被*泄露*;它早已以单个压缩的 JavaScript 文件形式公开在 npm 上。一个意外包含在发布版本中的源映射文件,只是为原本未受保护的代码添加了开发者注释和结构。

这一事件引发了一阵狂潮:一个 Rust 重写版本(Claw Code)获得了创纪录的 110,000 多个 GitHub 星星,并且一些网站记录了未发布的功能。然而,分析显示,核心逻辑——系统提示、工具描述,甚至 API 密钥——都可以在原始文件中使用基本的文本编辑,或者讽刺地,通过*询问 Claude 本身*来反混淆它来读取。

这凸显了一个关键问题:压缩不是安全措施。人工智能模型可以轻松分析和重建压缩代码。真正的暴露是内部注释和功能标志,而不是代码本身。这并非 Anthropic 的独有现象;GitHub 等大型公司的代码中也存在类似漏洞。

这一事件强调了对客户端保护的需求,超越传统的混淆,而后者现在很容易被先进的人工智能绕过。像 AfterPack 这样的公司正在开发新的方法,专注于不可逆的转换,以真正保护人工智能时代中的敏感代码。

## Claude 代码“泄露” – 一场误解

最近关于 Claude 代码源“泄露”(512,000 行!)的喧嚣很大程度上是一场误解。代码实际上并没有被*泄露*;它早已以单个压缩的 JavaScript 文件形式公开在 npm 上。一个意外包含在发布版本中的源映射文件,只是为原本未受保护的代码添加了开发者注释和结构。

这一事件引发了一阵狂潮:一个 Rust 重写版本(Claw Code)获得了创纪录的 110,000 多个 GitHub 星星,并且一些网站记录了未发布的功能。然而,分析显示,核心逻辑——系统提示、工具描述,甚至 API 密钥——都可以在原始文件中使用基本的文本编辑,或者讽刺地,通过*询问 Claude 本身*来反混淆它来读取。

这凸显了一个关键问题:压缩不是安全措施。人工智能模型可以轻松分析和重建压缩代码。真正的暴露是内部注释和功能标志,而不是代码本身。这并非 Anthropic 的独有现象;GitHub 等大型公司的代码中也存在类似漏洞。

这一事件强调了对客户端保护的需求,超越传统的混淆,而后者现在很容易被先进的人工智能绕过。像 AfterPack 这样的公司正在开发新的方法,专注于不可逆的转换,以真正保护人工智能时代中的敏感代码。

## 阿尔忒弥斯2号任务发射更新(美国东部时间下午6:59) 美国宇航局的阿尔忒弥斯2号任务已于美国东部时间下午6:35从肯尼迪航天中心成功发射。SLS火箭的固体火箭助推器在两分钟后分离,核心级成功脱离,操作已过渡到上级。 关键里程碑包括猎户座飞船的四个太阳能阵列翼已完全展开,现在为飞船供电。保护服务模块的飞船适配整流罩也已抛弃。 目前,飞行控制员正在准备进行近地点抬升机动(PRM)和远地点抬升燃烧(ARB),以调整猎户座飞船的轨道,使其适应深空旅行。发射后新闻发布会定于美国东部时间晚上9:00举行,随后机组人员将准备进行近距离操作演示——测试猎户座飞船在临时低温推进级附近的机动能力。 NASA的YouTube频道将继续进行直播,阿尔忒弥斯博客将提供持续更新。这次为期10天的任务将测试未来月球和火星探测的关键系统。

此消息详细说明了阻止在拉取请求中应用建议代码更改的问题。主要问题是文件中存在隐藏或双向 Unicode 文本,这可能导致意外的解释或编译。 除此之外,许多技术限制正在阻止建议应用过程。这些包括:未进行实际代码更改、拉取请求已关闭或处于排队状态、仅查看部分更改、尝试将建议应用于已删除的行或多行注释,以及各种临时系统限制阻止该操作。 基本上,系统正在标记文件中的潜在问题*并且*在处理提出的更新时遇到了多个障碍。