您的请求已被阻止,原因是网络策略。请登录或在此处创建帐户以恢复浏览。如果您正在运行脚本或应用程序,请在此处注册或使用您的开发者凭据登录。此外,请确保您的User-Agent不为空,并且是独特且具有描述性的,然后重试。如果您正在提供替代的User-Agent字符串,请尝试改回默认设置,因为这有时会导致阻止。您可以在此处阅读Reddit的服务条款。如果您认为我们错误地阻止了您,或者想讨论更轻松地获取所需数据的方式,请在此处提交工单。联系我们时,请提供您的Reddit帐户以及以下代码:019d4cc9-3ca1-7ca2-8511-7feecb0afc0c。

每日HackerNews RSS

SALOMI 是一个研究存储库,调查极低比特的 Transformer 量化,具体研究二进制或近二进制权重表示是否能与三元方法相媲美。它提供量化、推理、评估和实验工具,但旨在作为研究工作区,而非即用型软件包。 主要发现表明,严格的 1 比特事后量化对于 GPT-2 级别的语言建模是不可行的;使用诸如 Hessian 引导的向量量化等技术,略高的比特率(~1.2-1.35 bpp)可以产生更实用的结果。 该存储库包含广泛的文档——特别是 `RESEARCH.md`,提供全面的概述,以及 `HONEST_ASSESSMENT.md`,对结果进行现实评估。存在历史实验文件,但建议用户优先考虑策划的文档和验证的测试,以便最准确地理解项目的当前结论。代码采用 Apache-2.0 许可。

## 电子邮件地址混淆技术总结(截至2026年1月30日)

本文详细介绍了各种保护电子邮件地址免受垃圾邮件收集器的技术,以及基于实际测试的有效性统计数据。虽然*每种*方法在理论上都可能被破解,但研究发现大多数收集器出乎意料地简单,即使是简单的混淆也能产生很高的效果。

**主要发现:**

* **基于JavaScript的技术(JS连接、Rot18、转换、AES加密、用户交互)在保护纯文本地址时,始终阻止了318个测试垃圾邮件发送者中的100%**。CSS `display:none` 和 HTML SVG 也实现了100%的阻止率。

* **对于可点击的“mailto:”链接,基于JS的方法再次被证明是最有效的(阻止了299个垃圾邮件发送者中的100%)**,与HTML SVG和HTTP重定向一起。

* **像HTML实体这样的简单方法提供了出乎意料的良好保护**(纯文本的阻止率为95-98%),尽管它们很容易被解码。

* **收集器优先考虑高流量页面**,这意味着访问量较少的页面可能未被抓取,从而产生虚假的安全性。

作者积极利用这项研究作为“蜜罐”,跟踪垃圾邮件发送者绕过哪些技术,以完善统计数据。数据表明,实施*任何*混淆都有益处,因为大多数垃圾邮件都来自不复杂的机器人。

## 电子邮件地址混淆技术总结(截至2026年1月30日)

本文详细介绍了各种保护电子邮件地址免受垃圾邮件收集器的技术,以及基于实际测试的有效性统计数据。虽然*每种*方法在理论上都可能被破解,但研究发现大多数收集器出乎意料地简单,即使是简单的混淆也能产生很高的效果。

**主要发现:**

* **基于JavaScript的技术(JS连接、Rot18、转换、AES加密、用户交互)在保护纯文本地址时,始终阻止了318个测试垃圾邮件发送者中的100%**。CSS `display:none` 和 HTML SVG 也实现了100%的阻止率。

* **对于可点击的“mailto:”链接,基于JS的方法再次被证明是最有效的(阻止了299个垃圾邮件发送者中的100%)**,与HTML SVG和HTTP重定向一起。

* **像HTML实体这样的简单方法提供了出乎意料的良好保护**(纯文本的阻止率为95-98%),尽管它们很容易被解码。

* **收集器优先考虑高流量页面**,这意味着访问量较少的页面可能未被抓取,从而产生虚假的安全性。

作者积极利用这项研究作为“蜜罐”,跟踪垃圾邮件发送者绕过哪些技术,以完善统计数据。数据表明,实施*任何*混淆都有益处,因为大多数垃圾邮件都来自不复杂的机器人。

你需要启用 JavaScript 才能运行此应用。

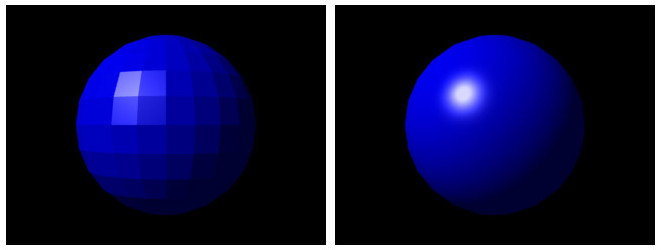

这篇帖子详细介绍了对《疯狂出租车》`.shp`文件格式的反向工程过程,该格式被怀疑包含3D模型数据。在之前解码`.all`存档格式的基础上,作者以`cube0.shp`作为起点,认为其名称和大小暗示了一个简单的立方体模型。

调查包括在十六进制编辑器中分析文件结构,记录模式和偏移量。通过理解GameCube的图形流水线(Flipper GPU & GX API)——特别是顶点数据和显示列表的处理方式,不断完善最初的猜测。主要发现包括识别顶点位置、颜色和纹理坐标的部分,以及包含绘制调用的显示列表。

数据使用定点表示法(Q8.8)进行解释,并与GameCube的顶点属性表结构对齐。最终,这使得能够在浏览器中使用noclip.website的GX模拟层成功渲染立方体,验证了反向工程的格式。作者强调了在反向工程过程中详细记录、用代码测试理论以及利用现有文档的重要性。下一步是处理剩余的2700个`.shp`文件及其可能更复杂的结构。

这篇帖子详细介绍了对《疯狂出租车》`.shp`文件格式的反向工程过程,该格式被怀疑包含3D模型数据。在之前解码`.all`存档格式的基础上,作者以`cube0.shp`作为起点,认为其名称和大小暗示了一个简单的立方体模型。

调查包括在十六进制编辑器中分析文件结构,记录模式和偏移量。通过理解GameCube的图形流水线(Flipper GPU & GX API)——特别是顶点数据和显示列表的处理方式,不断完善最初的猜测。主要发现包括识别顶点位置、颜色和纹理坐标的部分,以及包含绘制调用的显示列表。

数据使用定点表示法(Q8.8)进行解释,并与GameCube的顶点属性表结构对齐。最终,这使得能够在浏览器中使用noclip.website的GX模拟层成功渲染立方体,验证了反向工程的格式。作者强调了在反向工程过程中详细记录、用代码测试理论以及利用现有文档的重要性。下一步是处理剩余的2700个`.shp`文件及其可能更复杂的结构。

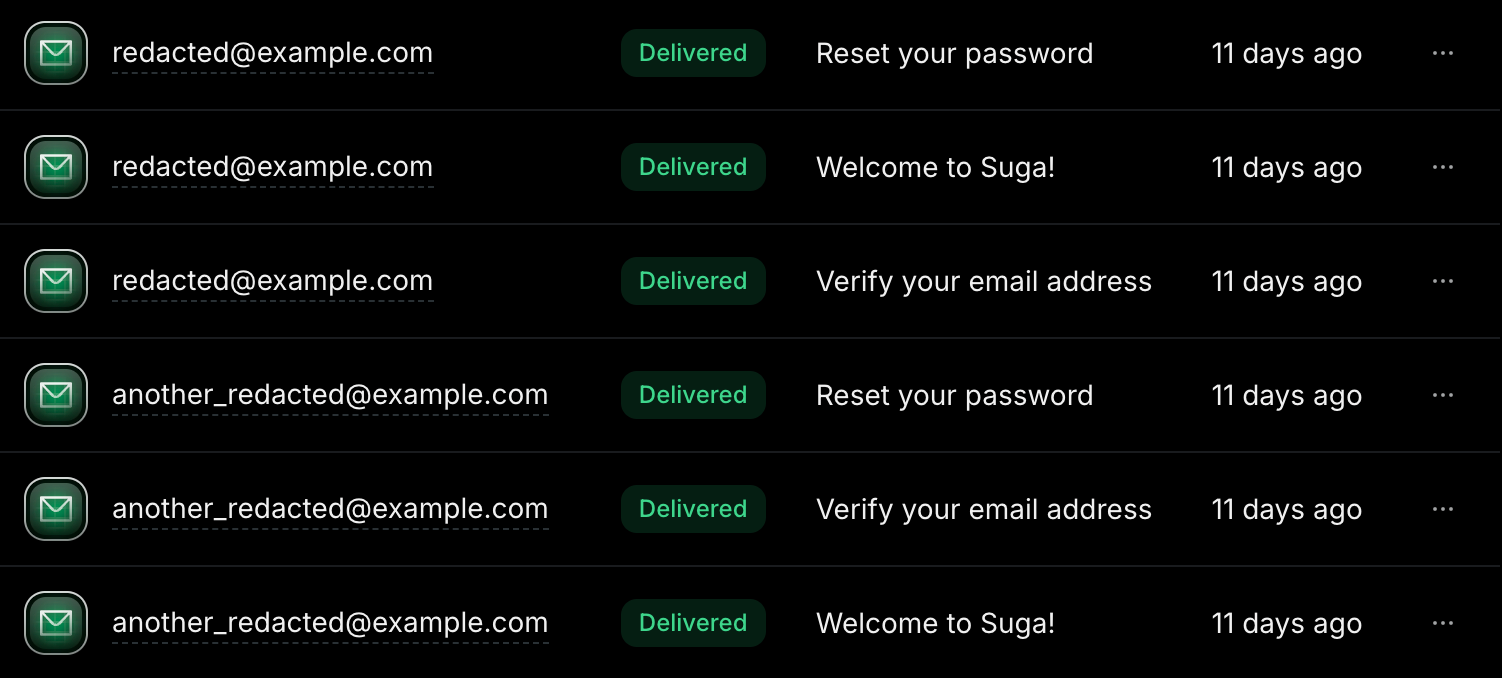

## Suga 与订阅轰炸的兴起

最近,Suga 检测到一种微妙但恶意的攻击,名为“订阅轰炸”。这种攻击涉及机器人使用真实用户的电子邮件地址在大量网站上注册虚假名称,用不必要的“欢迎”和验证邮件淹没他们的收件箱。攻击目标并非入侵账户本身,而是将关键安全警报——例如密码重置请求或金融交易确认——淹没在噪音中,从而使攻击者能够实施欺诈。

Suga 最初注意到少量不活跃账户拥有无意义的名称,并伴随着“忘记密码”页面的活动增加。分析显示,机器人使用被盗电子邮件地址注册,然后立即请求密码重置,在几分钟内向受害者发送大量电子邮件。该攻击旨在低容量并规避典型的机器人检测。

为了应对这种情况,Suga 实施了 Cloudflare Turnstile,一种 CAPTCHA 替代方案,并限制电子邮件发送,*仅*在地址确认之前发送验证电子邮件。这些更改有效地阻止了攻击。虽然 Suga 受到的直接影响很小,但团队认识到对受害者的重大危害,并主动解决了漏洞,强调了所有网站进行电子邮件验证的重要性,以防止成为这种有害行为的帮凶。

## Suga 与订阅轰炸的兴起

最近,Suga 检测到一种微妙但恶意的攻击,名为“订阅轰炸”。这种攻击涉及机器人使用真实用户的电子邮件地址在大量网站上注册虚假名称,用不必要的“欢迎”和验证邮件淹没他们的收件箱。攻击目标并非入侵账户本身,而是将关键安全警报——例如密码重置请求或金融交易确认——淹没在噪音中,从而使攻击者能够实施欺诈。

Suga 最初注意到少量不活跃账户拥有无意义的名称,并伴随着“忘记密码”页面的活动增加。分析显示,机器人使用被盗电子邮件地址注册,然后立即请求密码重置,在几分钟内向受害者发送大量电子邮件。该攻击旨在低容量并规避典型的机器人检测。

为了应对这种情况,Suga 实施了 Cloudflare Turnstile,一种 CAPTCHA 替代方案,并限制电子邮件发送,*仅*在地址确认之前发送验证电子邮件。这些更改有效地阻止了攻击。虽然 Suga 受到的直接影响很小,但团队认识到对受害者的重大危害,并主动解决了漏洞,强调了所有网站进行电子邮件验证的重要性,以防止成为这种有害行为的帮凶。

嵌入将法律文本转化为向量,聚类步骤将讨论相关宪法主题的向量分组。在国家模式下,颜色显示政治来源。在聚类模式下,颜色显示主题邻域。大型、密集的云团通常表示重复出现的宪法思想,例如权利、机构、紧急权力、选举或修正案规则。孤立的点通常标记不寻常的条款、罕见的措辞或特定国家的宪法设计选择。该平台提供两种类型的搜索:关键词搜索查找字面术语出现,而语义搜索检索概念上附近的段落,即使没有匹配的术语。搜索结果突出显示3D画布中的语义空间区域,将您阅读的内容与其位置联系起来。

## 哥德尔不完备定理:摘要 1931年,库尔特·哥德尔在25岁时发表了一项具有深远影响的数学证明。在300年来,数学家们一直致力于统一核心原理,旨在从单一的基础系统推导出所有真理——就像牛顿统一了地球和天体上的引力一样。弗雷格的集合论以及罗素和怀特海的《数学原理》等尝试,旨在创建一个完整且一致的系统,能够证明所有正确的数学陈述,而不会产生矛盾。 哥德尔证明了这一追求从根本上是不可能的。他表明,在任何足够复杂的形式系统(如《数学原理》)中,该系统能够表示基本的算术,那么其中*总是*存在无法在该系统内证明的真命题。 他通过巧妙地将数学陈述编码为数字来实现这一点,使系统能够“自我指涉”。这种自指导致了一个悖论性的陈述——本质上是“这个陈述是不可证明的”——如果这个陈述为真,则证明了不完备性;如果这个陈述为假,则证明了一致性。 哥德尔定理并没有使数学无效,但它们揭示了内在的局限性。它们表明数学真理超出了任何单一形式系统内的可证明范围,并且没有系统能够明确证明自身的自洽性。这一发现的影响超越了数学领域,暗示了纯粹的算法或形式推理所能达到的极限。

2026年3月,Steam在Linux上的用户份额大幅增长,达到创纪录的5.33%——是macOS (2.35%)的两倍以上,比2月增长了3.1%。此前,Steam在Linux上的增长缓慢,之前在2025年底达到约3.5%的峰值。

此次增长与Valve Steam China数据的修正同时发生,显示简体中文用户大幅下降,而英语使用量有所增加。目前,约25%的Linux玩家使用Steam OS。

值得注意的是,Windows市场份额下降了4.28%,降至92.33%。AMD CPU在Linux Steam用户中仍然占据主导地位,接近70%,这可能是由于Steam Deck的AMD硬件以及AMD产品与Linux的开源兼容性所致。这些数据突显了Linux游戏在Steam生态系统内日益增长的趋势。